UWAGA! CSIRT NASK ostrzega przed fałszywymi e-mailami wykorzystującymi wizerunek Banku Pekao S.A.

22.08.2023

Cyberprzestępcy wysyłają wiadomości e-mail z załącznikiem zawierającym szkodliwe oprogramowaniem z rodziny Remcos.

CSIRT NASK ostrzega

Zespół Reagowania na Incydenty Bezpieczeństwa Komputerowego poziomu krajowego – CSIRT NASK (CERT Polska) ostrzega przed kampanią e-mailową mającą na celu zainfekowanie komputerów szkodliwym oprogramowaniem z rodziny Remcos.

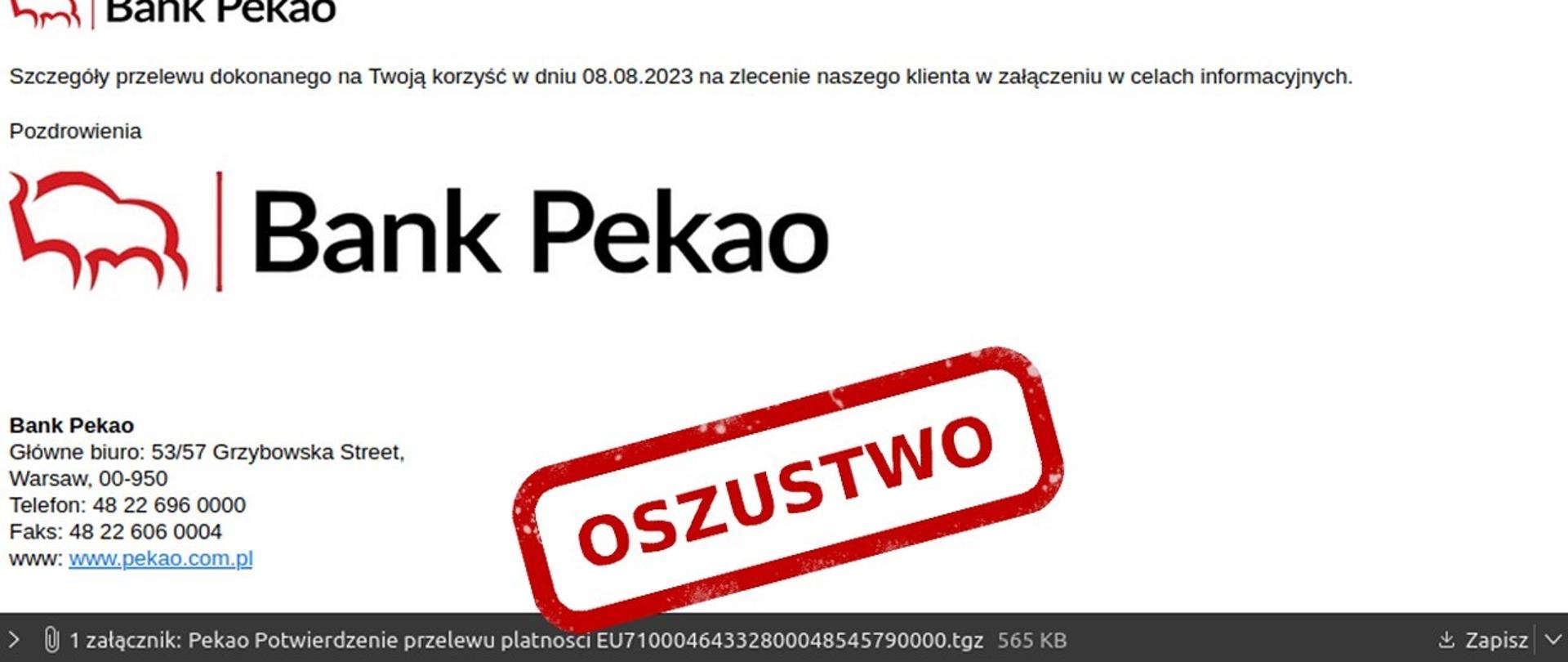

Cyberoszuści wykorzystują wizerunek Banku PEKAO S.A. i wysyłają fałszywe wiadomości e-mail z informacją o otrzymaniu przelewu. Wiadomość zawiera załącznik, w którym znajduje się rzekome potwierdzenie wpłaty.

Nie otwieraj załącznika!

Załącznik nie zawiera potwierdzenia przelewu jak sugeruje jego nazwa. W rzeczywistości jest to archiwum z plikiem wykonywalnym EXE. UWAGA! Otwierając załącznik, rozpoczniesz instalację złośliwego oprogramowania i dasz atakującemu zdalny dostęp do swojego komputera.

WARTO WIEDZIEĆ

Remcos (z ang. Remote Control and Surveillance) to legalne narzędzie do zdalnego zarządzania. Oprogramowanie jest ogólnodostępne w sieci. Każdy może je kupić i używać w zasadzie dowolnie. Pomimo kategorycznego zakazu twórców, używają go również cyberprzestępcy w celu dystrybucji szkodliwego oprogramowania. Wykorzystują przy tym najczęściej wiadomości spamowe, oraz fałszywe aktualizacje.

Cyberprzestępcy chętnie wykorzystują ten rodzaj oprogramowania ze względu na jego wszechstronne możliwości. Program pozwala na zdalne sterowanie komputerem ofiary. Za jego pomocą atakujący mogą przechwycić pliki bądź dane, a nawet przejąć całkowitą kontrolę nad zawirusowanym urządzeniem.

Cyberprzestępcy mogą również zmienić sposób wyświetlania informacji w przeglądarce, wykraść loginy i hasła oraz przejąć konta elektroniczne użytkowników.

Jak się chronić?

Remcos malware rozpowszechniany jest głównie za pomocą wiadomości spam ze złośliwymi załącznikami (np. pliki PDF czy MS Office) oraz poprzez pobranie i instalację darmowych, zainfekowanych programów.

Aby chronić swoje urządzenia oraz dane przed Remcon malware:

- Używaj aktualnego oprogramowania antywirusowego – stosuj ochronę w czasie rzeczywistym, włącz aktualizacje automatyczne.

- Nie otwieraj podejrzanych załączników z wiadomości e-mail – otworzenie zainfekowanego załącznika rozpoczyna proces instalacji złośliwego oprogramowania na Twoim komputerze. Pamiętaj, że wirusy trojańskie, do których należy Remcon malware, mogą instalować także kolejne, nowe wirusy.

- Oprogramowanie i aktualizacje pobieraj wyłącznie z bezpiecznych i sprawdzonych źródeł – jak App Store czy Google Play.

Ważne – Reaguj!

Jeżeli podejrzewasz oszustwo internetowe albo otrzymałeś podejrzany SMS lub e-mail - zgłoś to do CSIRT NASK:

- na stronie: https://incydent.cert.pl

- e-mailem: cert@cert.pl

- SMS-em: 799 448 084 (należy przekazać całą wiadomość w oryginalnej formie – nie wycinaj linku czy fragmentów treści)

W bazie wiedzy o cyberbezpieczeństwie znajdziesz porady dotyczące zasad cyberhigieny oraz jak skutecznie chronić się przed zagrożeniami w sieci.

Pamiętaj! Czujność i wiedza to najlepszy sposób, by nie paść ofiarą cyberprzestępców.